如何评价B站内部员工利用权限开盒,恐吓他人,向他人账号中植入病毒,删除他人视频

-

如何评价B站内部员工利用权限开盒,恐吓他人,向他人账号中植入病毒,删除他人视频?

喜欢散步

关注他

941 人赞同了该文章

00:42

因为网络上观点的摩擦,此B站员工开盒其他用户,并在网页端投放病毒,证据如图,此人目前已经删除所有动态和视频,并且受害者和b站视频发布者目前被其他b站员工通知冷处理,视频已被限流,帮助受害者发声,平台用户的个人信息安全不应该被当作儿戏!!!!!

详细过程如下

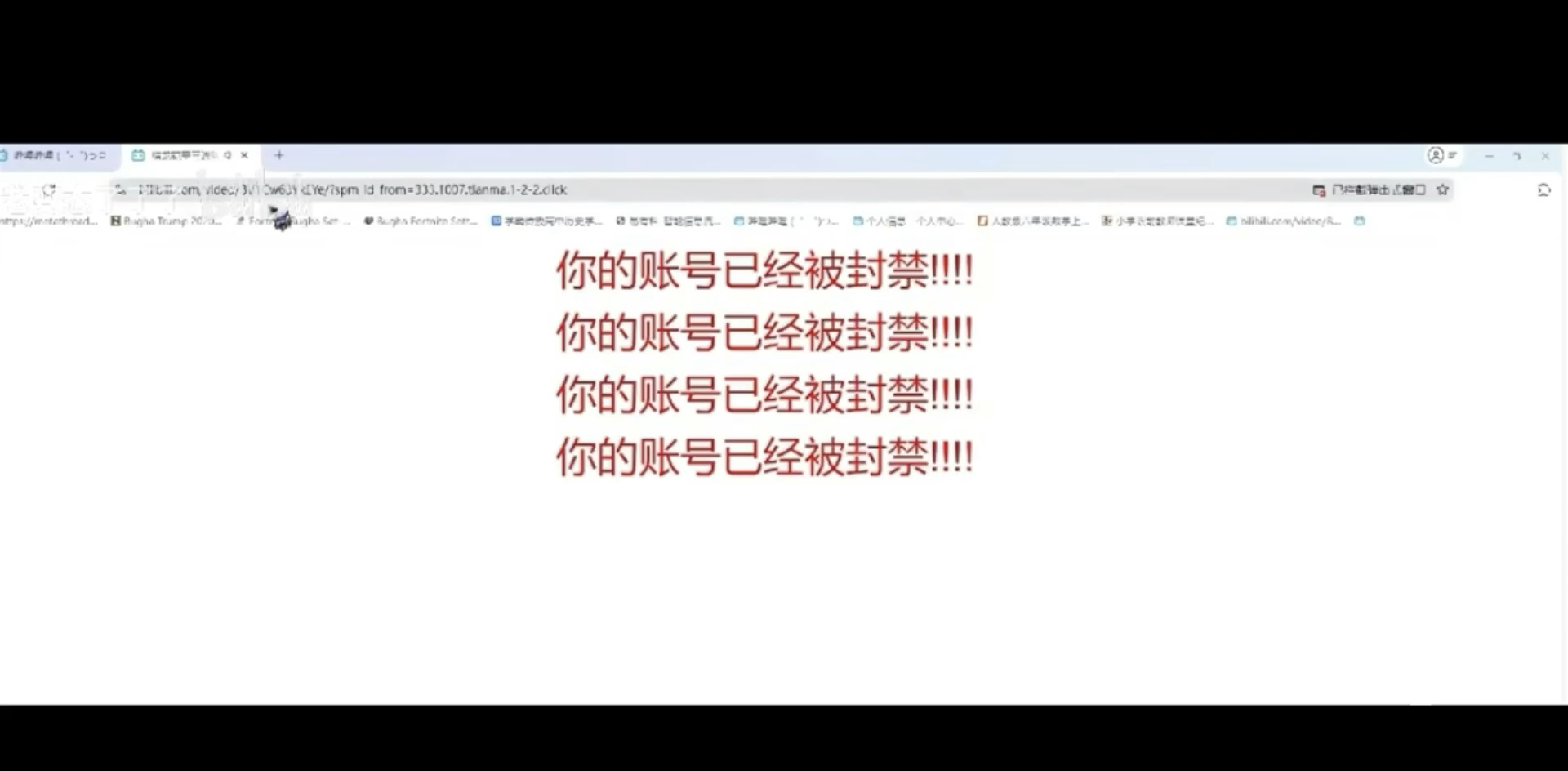

B站用户(昵称next0820, uid:473363607)在B站网页端植入恶意代码,定向使两位b站用户(黄金鼠塔,uid:352768688;罗德兰屑罗素,uid:349768022)在使用网页端观看视频时跳转到显示“你的账号被封禁!”的界面 【精准空降到 00:15】 http://t.cn/A6ugBU7V )。

这名用户自称b站内部员工,并且自称通过职务获得了用户黄金鼠塔(黄金鼠塔,uid:352768688)的真实信息

【精准空降到 00:16】 http://t.cn/A6ugBU7M)。

此外,在他攻击用户罗德兰屑罗素(uid:349768022)的网页端后,清空了他的主页的视频投稿(http://t.cn/A6ugBU7f) 。

可以确认这起事件由B站内部员工导致,证据如下:

个人博客(链接: niyuancheng.top, 存档链接http://t.cn/A6ugBU7I )版主“倪袁成”自称bilibili员工,博客附带简历中声称自己负责b站视频播放器(http://t.cn/A6ugBU7x) ,与bilibili公司持有的专利“视频播放方法、装置、计算机设备及存储介质”(http://t.cn/A6ugBU7J )的发明人包括“倪袁成” 这一事实保持一致,因此可以确定这一博客的所有者为bilibili员工。而这一博客博主在博客中附带了涉事B站号(昵称next0820, uid:473363607)的链接(http://t.cn/A6ugBU7i ) 作为他的个人链接之一,因所以可以证明这一报告提到的在网页端植入恶意代码定向修改其他用户网页端跳转的肇事者(昵称next0820, uid:473363607)和该B站员工为同一人

起码目前来看B站的网页端具有极大的安全隐患,内部技术员工可以轻易地获得用户的现实个人信息并用于非法目的,而且可以任意影响用户的视频观看体验和使用记录。

1.17更新

目前受害人之一被删除视频已恢复,涉事员工已被开除,并在B站内通报处理(员工称内部信息不可泄漏,暂无证明的文档或公告),对方短信寻求和解。

据说B站已经报案,继续等待后继处理。

编辑于 2025-01-17 15:52・IP 属地河北

-

根据这位b站员工的知乎, 鉴定为 "看男(药)娘"看的

让你不点"喜欢"

-

这个事情太颠了

- 倪先生挖坟和别人吵架吵不过, 决定动用自己权限给对方点教训

- 恶意代码没有经过 code review 就这样合并到了生产环境(也有说就是他本人审核的)

- 开盒威胁别人之前没有想起自己的博客里还挂着简历(真·自己盒自己)

- 事后B站为两位受害者提供1年大会员作为补偿

-

糖分超标了 如此抽象的程序员 b站还送大会员

-

如此原始的html界面。。。

-

@rikka 自己盒自己是什么后现代抽象行为

-

b站应该是互联网公司里最烂的那一批了,望早日倒闭

-

今天b站闹出擅自把汉化组转发的动画pv换成花园宝宝的事

-

@lemma_ 好像这是未经证实的消息,现在好像说是网友炒作。是我没有fact check了(