试了一下

- Bilibili和小红书:无需实名即可评论、发帖

- Acfun: 没有注册渠道

- QQ: 无法注册(提示说安全问题)

- 知乎:需要实名认证, 否则只能浏览

- 国服抖音:需要绑定+86手机号

- Blued: 注册时提醒”该手机号码尚未注册,请前往注册“(有病)

- 百度:海外手机号注册渠道似乎已关闭

- 微信:我的两个微信号近期都被封过,没法辅助,所以没能成功注册

试了一下

滥用 jsdelivr 这种免费的 CDN, 这一种非常缺德的做法. 将视频做成 ts 分片上传到 Github 或者 npm, 在页面里面引入 hls.js 和 DPlayer.js 就能播放了.

比较好的做法是购买对象存储存视频, 然后用 CDN 加速访问, 节省对象存储流量(其实也不好, 容易被人盗刷)

他非常讨厌写代码,要求什么都用低代码工具来实现。

前几个月,他让我做一个微信自动化的任务,把多个群的消息转发到一个指定的群。但他又不允许我写代码,只能用那些所谓的 RPA,比如讯飞RPA、实在智能RPA和来也UIBOT(用过这些产品的都知道它们有多烂)。

他觉得做这样一个功能非常简单:只需要监控小红点,点进去,把消息复制出来,再发到指定的群就好了。

我跟他说,微信这种复杂场景如果不使用多线程,一定会漏消息。比如,当获取到新消息后,正要离开当前群聊去往指定群的时候,新的消息就可能被错过。至少需要一个线程专门持续监听新消息,才能保证稳妥。而现有的 RPA 没有原生的多线程支持(必须写代码)

他的回答是让我“想办法”。真是服了,明明是个简单的需求,硬是用各种限制给我制造麻烦。其实早就写好 chatgpt-on-wechat 的插件了,不想用 web 协议稳妥点的还可以用 https://github.com/cluic/wxauto ,这些方案效果都非常不错。

更搞笑的是,他后来拉了一个群,去问RPA公司的“专家”。结果对方建议他直接用 hook 过的微信客户端,说否则很难实现,笑死

也许我应该一开始就假装答应不写代码,然后在 RPA 里面把代码封装成组件使用,我想这种人是看不出来的

喜欢散步

关注他

941 人赞同了该文章

00:42

因为网络上观点的摩擦,此B站员工开盒其他用户,并在网页端投放病毒,证据如图,此人目前已经删除所有动态和视频,并且受害者和b站视频发布者目前被其他b站员工通知冷处理,视频已被限流,帮助受害者发声,平台用户的个人信息安全不应该被当作儿戏!!!!!

详细过程如下

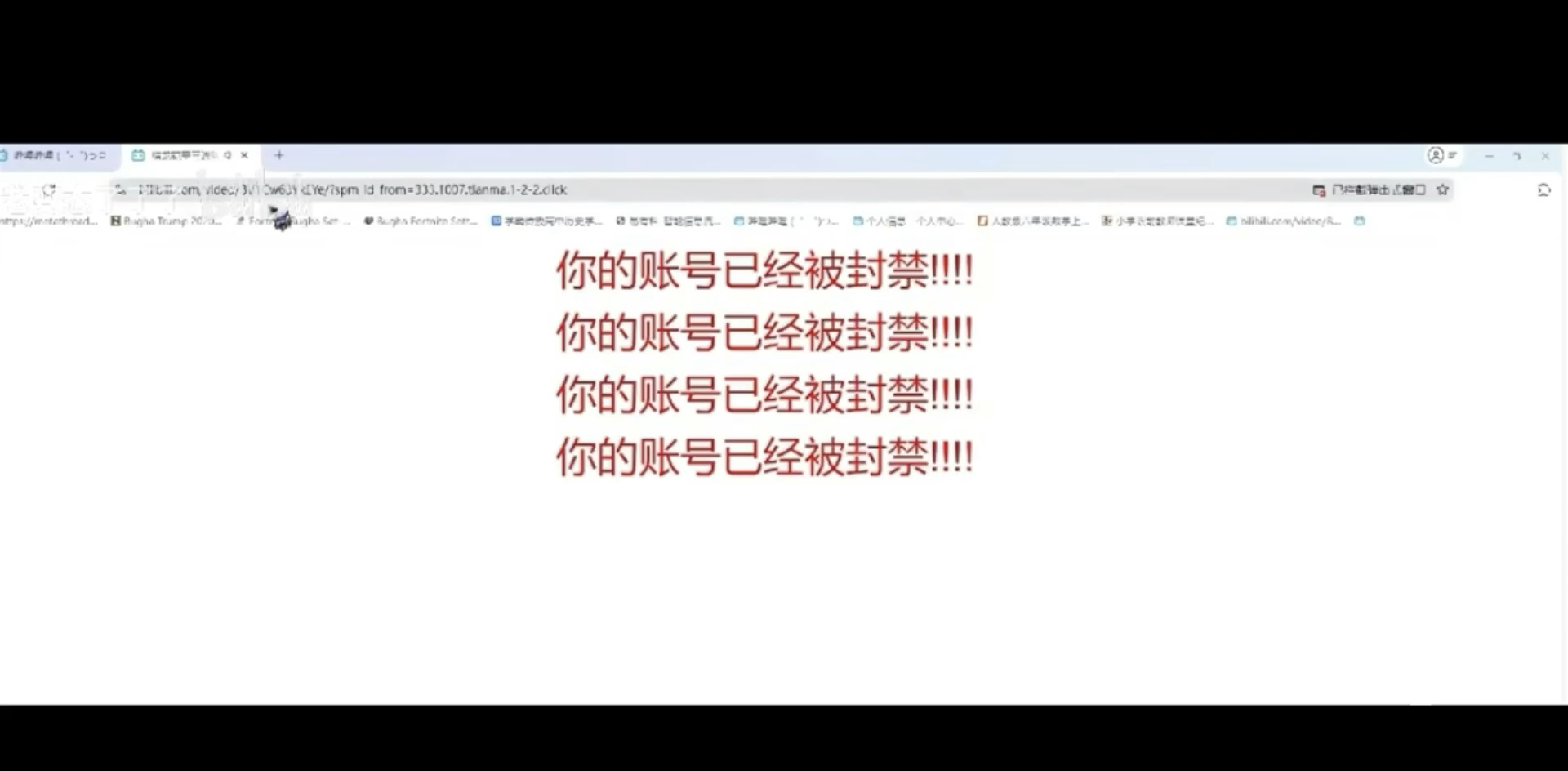

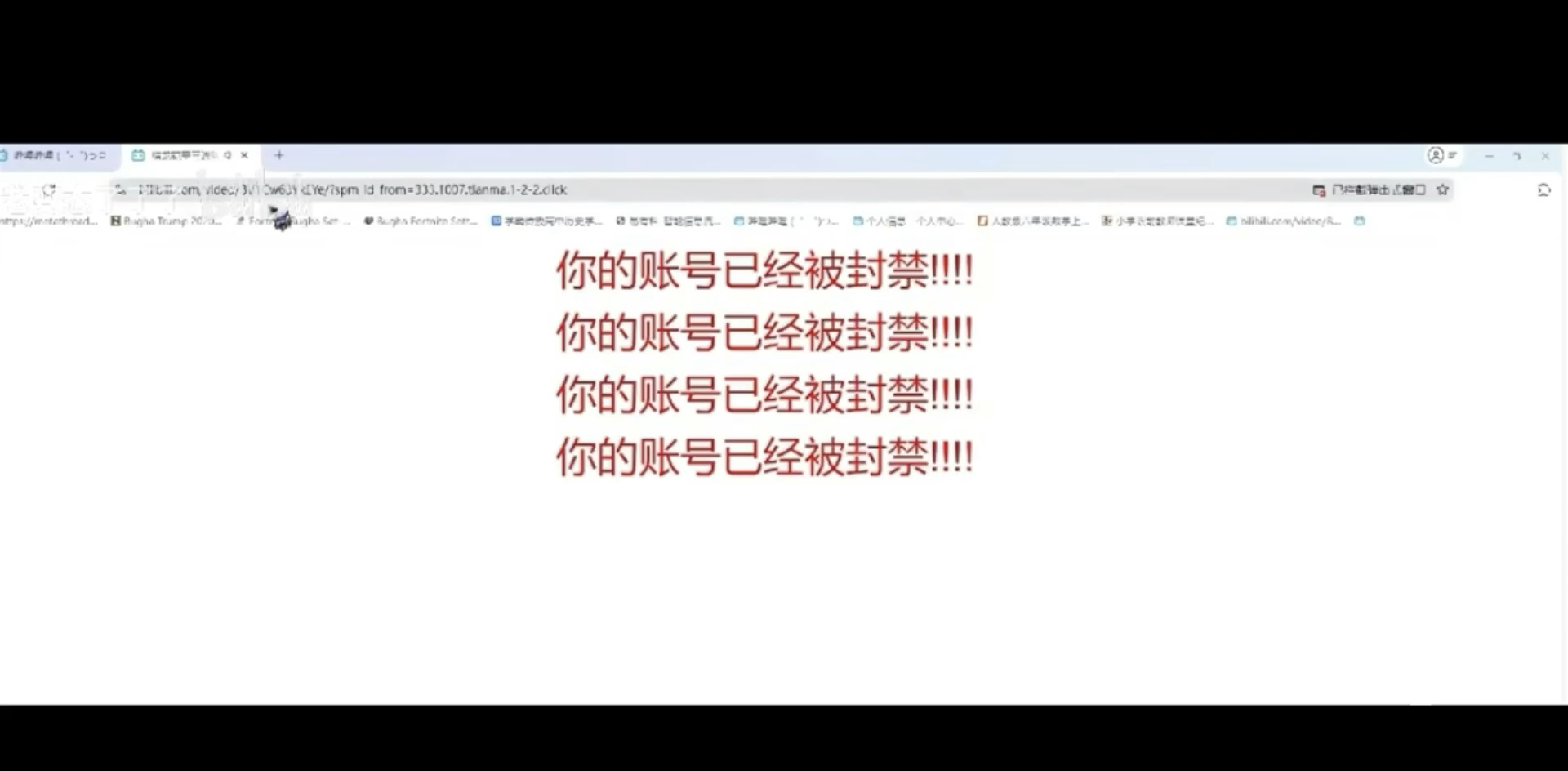

B站用户(昵称next0820, uid:473363607)在B站网页端植入恶意代码,定向使两位b站用户(黄金鼠塔,uid:352768688;罗德兰屑罗素,uid:349768022)在使用网页端观看视频时跳转到显示“你的账号被封禁!”的界面 【精准空降到 00:15】 http://t.cn/A6ugBU7V )。

这名用户自称b站内部员工,并且自称通过职务获得了用户黄金鼠塔(黄金鼠塔,uid:352768688)的真实信息

【精准空降到 00:16】 http://t.cn/A6ugBU7M)。

此外,在他攻击用户罗德兰屑罗素(uid:349768022)的网页端后,清空了他的主页的视频投稿(http://t.cn/A6ugBU7f) 。

可以确认这起事件由B站内部员工导致,证据如下:

个人博客(链接: niyuancheng.top, 存档链接http://t.cn/A6ugBU7I )版主“倪袁成”自称bilibili员工,博客附带简历中声称自己负责b站视频播放器(http://t.cn/A6ugBU7x) ,与bilibili公司持有的专利“视频播放方法、装置、计算机设备及存储介质”(http://t.cn/A6ugBU7J )的发明人包括“倪袁成” 这一事实保持一致,因此可以确定这一博客的所有者为bilibili员工。而这一博客博主在博客中附带了涉事B站号(昵称next0820, uid:473363607)的链接(http://t.cn/A6ugBU7i ) 作为他的个人链接之一,因所以可以证明这一报告提到的在网页端植入恶意代码定向修改其他用户网页端跳转的肇事者(昵称next0820, uid:473363607)和该B站员工为同一人

起码目前来看B站的网页端具有极大的安全隐患,内部技术员工可以轻易地获得用户的现实个人信息并用于非法目的,而且可以任意影响用户的视频观看体验和使用记录。

1.17更新

目前受害人之一被删除视频已恢复,涉事员工已被开除,并在B站内通报处理(员工称内部信息不可泄漏,暂无证明的文档或公告),对方短信寻求和解。

据说B站已经报案,继续等待后继处理。

编辑于 2025-01-17 15:52・IP 属地河北

这个事情太颠了

试了一下

这个事情太颠了

喜欢散步

关注他

941 人赞同了该文章

00:42

因为网络上观点的摩擦,此B站员工开盒其他用户,并在网页端投放病毒,证据如图,此人目前已经删除所有动态和视频,并且受害者和b站视频发布者目前被其他b站员工通知冷处理,视频已被限流,帮助受害者发声,平台用户的个人信息安全不应该被当作儿戏!!!!!

详细过程如下

B站用户(昵称next0820, uid:473363607)在B站网页端植入恶意代码,定向使两位b站用户(黄金鼠塔,uid:352768688;罗德兰屑罗素,uid:349768022)在使用网页端观看视频时跳转到显示“你的账号被封禁!”的界面 【精准空降到 00:15】 http://t.cn/A6ugBU7V )。

这名用户自称b站内部员工,并且自称通过职务获得了用户黄金鼠塔(黄金鼠塔,uid:352768688)的真实信息

【精准空降到 00:16】 http://t.cn/A6ugBU7M)。

此外,在他攻击用户罗德兰屑罗素(uid:349768022)的网页端后,清空了他的主页的视频投稿(http://t.cn/A6ugBU7f) 。

可以确认这起事件由B站内部员工导致,证据如下:

个人博客(链接: niyuancheng.top, 存档链接http://t.cn/A6ugBU7I )版主“倪袁成”自称bilibili员工,博客附带简历中声称自己负责b站视频播放器(http://t.cn/A6ugBU7x) ,与bilibili公司持有的专利“视频播放方法、装置、计算机设备及存储介质”(http://t.cn/A6ugBU7J )的发明人包括“倪袁成” 这一事实保持一致,因此可以确定这一博客的所有者为bilibili员工。而这一博客博主在博客中附带了涉事B站号(昵称next0820, uid:473363607)的链接(http://t.cn/A6ugBU7i ) 作为他的个人链接之一,因所以可以证明这一报告提到的在网页端植入恶意代码定向修改其他用户网页端跳转的肇事者(昵称next0820, uid:473363607)和该B站员工为同一人

起码目前来看B站的网页端具有极大的安全隐患,内部技术员工可以轻易地获得用户的现实个人信息并用于非法目的,而且可以任意影响用户的视频观看体验和使用记录。

1.17更新

目前受害人之一被删除视频已恢复,涉事员工已被开除,并在B站内通报处理(员工称内部信息不可泄漏,暂无证明的文档或公告),对方短信寻求和解。

据说B站已经报案,继续等待后继处理。

编辑于 2025-01-17 15:52・IP 属地河北